Продолжая пользоваться сайтом, Вы соглашаетесь с условиями использования файлов cookies.

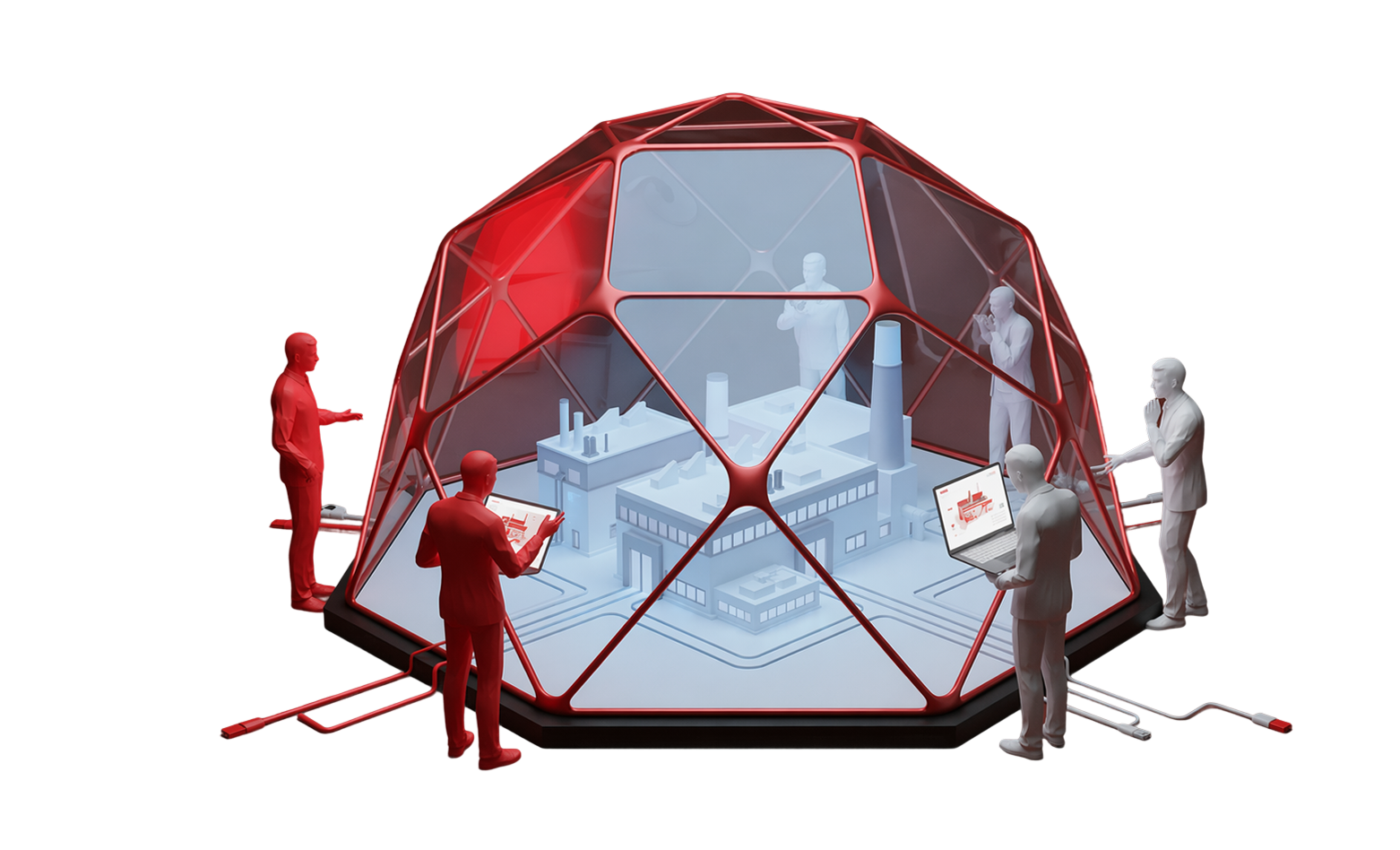

Security Assessment

Комплексная оценка уровня защищенности ИТ‑инфраструктуры

90%

компаний можно взломать меньше, чем за 10 млн рублей

Каждая 3-я

организация подверглась 6+ успешным атакам

5 минут

требуется злоумышленнику, чтобы зашифровать всю ИТ‑инфраструктуру компании

Ситуация

На рынке

- Увеличение количества целевых атак по отраслевому признаку

- Рост количества кибератак на поставщиков и цепочки поставок

- Рост количества атак с использованием вирусов-шифровальщиков

- Усиление требований регуляторов к ИБ

В компаниях

- Участившееся количество взломов через филиалы и поставщиков

- Необходимость постоянной инвентаризации ИТ-активов

- Необходимость проведения регулярных пентестов в соответствии с законодательством

- Высокий риск шифрования данных или продажи доступа в инфраструктуру через DarkNet

- Необходимость предоставлять сведения о кибератаках и ходе расследования инцидентов регуляторам

Мы предлагаем

Пентест

Внешнее и внутреннее тестирование на проникновение

Анализ защищенности приложений

Анализ веб-ресурсов и мобильных приложений на уязвимости

Red Team

Симуляция кибератаки

Purple Team

Повышение эффективности процессов реагирования и направления ИБ

Социотехническое исследование

Аудит устойчивости персонала методам социнженерии

Сканирование на уязвимости

Разовое сканирование внешнего периметра

Compomise Assessment

Поиск следов компрометации в ИТ-инфраструктуре

Преимущества

Опираемся на международные стандарты и лучшие методологии

Сочетаем проверенные отраслевые подходы с индивидуальным подходом

Используем экспертизу команды, подтвержденную международными сертификатами

Имеем обширный опыт успешных проектов в различных сферах бизнеса

Наши услуги

Получить консультацию

Ваше ФИО

A

Компания

Начните вводить юридическое наименование компании

A

Телефон

A

E-mail

A

Что произошло?

Выберите проблему

Сайт компании под DDoS-атакой/Сайт компании не доступен

Взлом сайта, подмена данных на страницах

Массовый сбой доступа к учетным записям

Массовый сбой работы ИТ-сервисов

Целенаправленная атака на отрасль, хотим подготовиться

A

Комментарий

A

A

A